.關於我們.

資訊安全政策

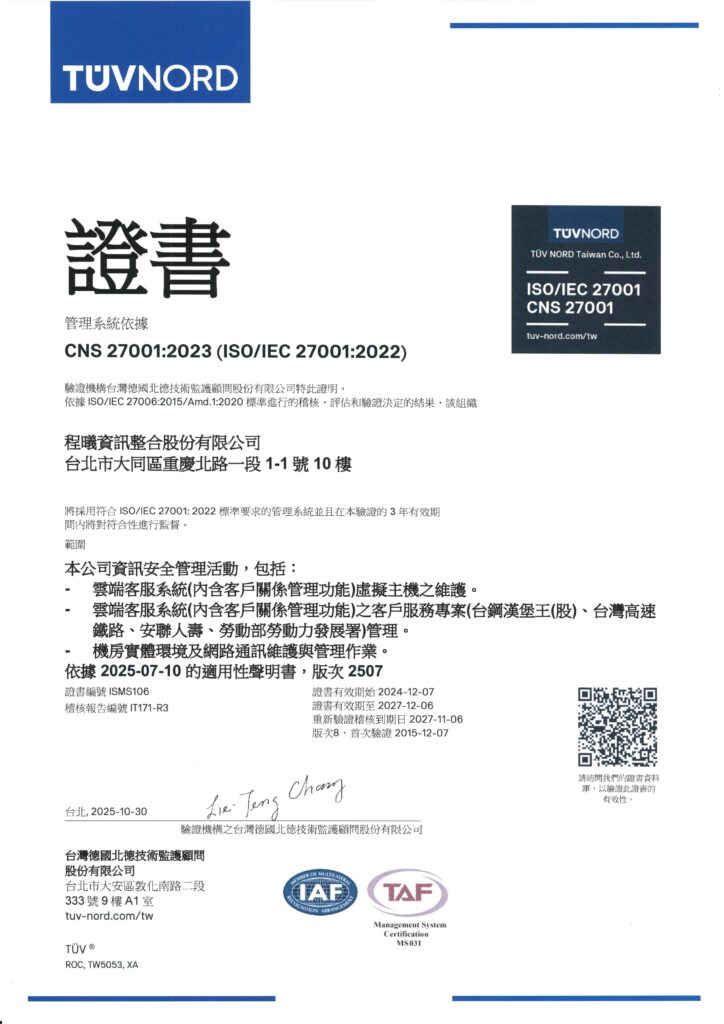

- 本公司之資訊安全管理政策為「提供可信賴的資訊安全作業環境,確保公司業務持續正常運作,達成公司訂定之資訊安全管理目標」。

- 強化本公司的資訊安全管理,符合相關法令、法規及ISO/IEC 27001:2022標準的要求,確保客戶及同仁資料處理之機密性、完整性及可用性,務使本公司資料之處理全程均獲安全保障,提供安全穩定及高效率之資訊服務。

- 本公司高階主管應依實際業務推展及風險管理需求,訂定各項管理目標與程序,確保公司資訊安全管理系統有效運行。

主題特定政策

存取控制

- 限制對資訊及資訊處理設施之存取。

- 確保授權使用者得以存取,並避免系統及服務的未授權存取。

- 令使用者對保全其鑑別資訊負責。

- 防止系統及應用遭未經授權存取。

實體及環境安全

- 防止組織資訊及資訊處理設施遭未經授權之實體存取、損害及干擾。

- 防止資產之遺失、損害、遭竊或破解,並防止組織運作中斷。

資產管理

- 識別組織之資產並定義適切之保護責任。

- 確保所有資產依其對組織之重要性,受到適切等級的保護。

- 防止儲存於媒體之資訊被未經授權之揭露、修改、移除或破壞。

資料傳送

- 確保資料傳送可追溯性及不可否認性。

- 維持傳送作業之可靠性及可用性。

- 實體傳送使用破壞存跡或抗破壞之控制措施。

- 使用規定之電子傳輸媒體傳遞資料,不可因貪圖方便而任意使用非法與不當之傳輸媒體。

- 不得利用任何傳輸媒介透過資料傳遞、訊息傳送、發言或視訊等方式透露機密或敏感性資訊給其他組織或人員。

端點裝置之安全組態及處置

- 對使用者端點裝置分發及回收。

- 對使用者端點裝置軟體安裝進行控制。

- 對使用者端點裝置進行安全性更新。

- 使用者端點裝置經登入程序使用。

- 防範惡意軟體對使用者端點裝置危害。

- 管制私人裝置使用。

網路安全

- 網路使用者經授權後,只能在授權範圍內存取網路資源。

- 對使用網路系統的電腦連接線路,應適當加以控制,以減少未經授權之系統存取或電腦設施的風險。

- 設定網路區隔之規劃,應遵循內外網路實體區隔規定,並應禁止個人無線網路裝置破壞內外網路實體區隔之安全機制。

- 非經授權嚴禁使用無線網路及私有有線設備與網路介接。

資訊安全事故管理

- 確保對資訊安全事故之管理的一致及有效作法,包括對安全事件及弱點之傳達。

- 建全資訊安全事故通報體系。

資訊備份

- 依照資訊之可用性及完整性需求,制定個資訊備份週期、方式及保存期限,並測試其有效性。

- 依照備份資料之機密性需求加以防護,避免衍生之其他資安事件。

資訊分類分級及處理

- 資訊標示涵蓋所有格式的資訊及其他相關聯資產

- 使人員及其他關注方認知標示要求。

- 提供所有人員必要之認知方法,以確保正確標示資訊並進行相對應的處理。

技術脆弱性管理

- 定義並建立與技術脆弱性管理相關聯之角色及責任。

- 偵測其資訊資產是否存在脆弱性。

- 軟體更新管理過程,以確保對所有獲授權軟體,安裝最新經核可之修補程式及應用程式之更新套件。

- 使用適合所使用技術之弱點掃描工具,以識別脆弱性並查證脆弱性修補是否成功。

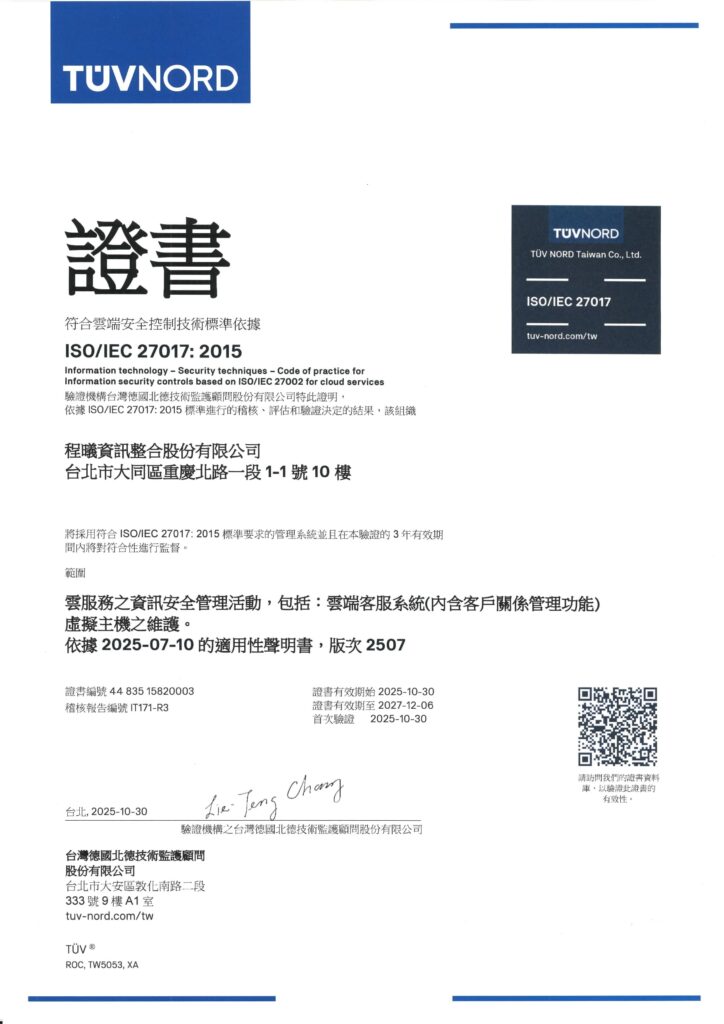

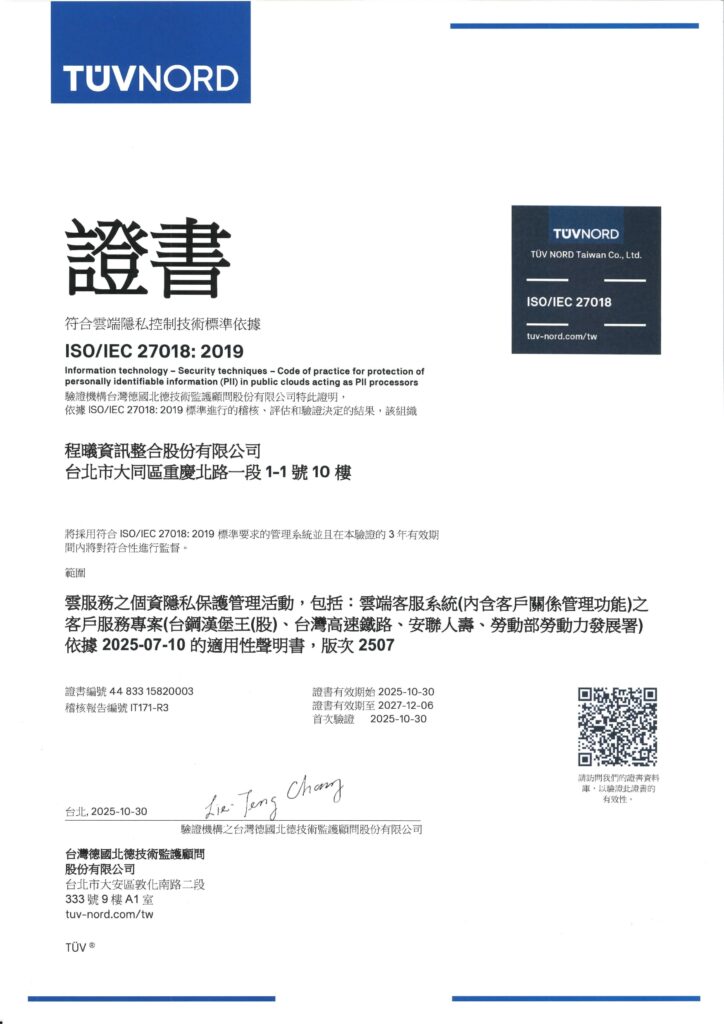

雲服務的資訊安全責任與承諾

- 雲服務提供者,須確保雲服務客戶間,具備安全之隔離。

- 雲服務提供者之相關權責人員,於雲服務過程中不得及無法接觸客戶資產,如因作業需要,須取得客戶同意。雲服務提供者之內部作業及管理環境須與雲服務客戶之作業環境明顯區隔。

- 客戶及相關人員,於進入雲服務系統時,雲服務提供者須建立及透過身分驗證過程,進行登入客戶身份及資格識別,以確保雲服務之資訊安全。

- 雲服務作業過程如有變更,雲服務提供者須依合約要求通知雲服務客戶,或進行必要溝通。

- 雲服務提供者於提供雲服務虛擬化作業時,須具備雲端資訊安全之考量。

- 當客戶終止接受雲服務時,雲服務提供者須將該客戶之所有資訊資產清除,以確保客戶權益及雲服務資訊安全。

- 雲服務提供者及雲服務客戶,雙方應訂定資訊安全責任與規定。

- 雲服務提供者應於協議(合約)中清楚定義相關資訊安全措施,以確保雙方之間不會有任何誤解。

- 雲服務提供者應於相關文件中定義雙方間,資訊安全事件之責任歸屬。

- 雲服務提供者須針對客戶資料及雲服務功能作有效維護,並設定存取權限機制。